mxtm.substack.com/p/indiscernable-1 mxtm.substack.com/p/indiscernable-2

mxtm.substack.com/p/indiscernable-3 mxtm.substack.com/p/indiscernable-4

mxtm.substack.com/p/indiscernable-5 mxtm.substack.com/p/indiscernable-6

INDISCERNABLE un techno-thriller complexe centré sur la "Guerre Blanche", un conflit invisible où les combattants se fondent dans la population civile. L'intrigue suit Leila, une analyste basée à Dubaï, qui découvre une doctrine médiévale de dissimulation, la Taqiya, réinterprétée comme une architecture opérationnelle moderne. À travers un système informatique quantique, elle observe comment des essaims de drones et des comportements humains convergent spontanément sans coordination apparente, révélant un champ de cohérence global. Le récit suggère que cette infrastructure de surveillance, loin de protéger la société, est manipulée pour briser la confiance sociale. En fin de compte, les sources explorent la fusion entre l'organisme humain et la technologie au sein d'un conflit qui semble s'auto-générer.

À travers l’étude de documents anciens et de données de surveillance modernes, Leila identifie la « Guerre Blanche », un conflit séculaire et invisible où les tactiques de dissimulation rendent les belligérants indiscernables des citoyens ordinaires. Le texte explore l’idée que les infrastructures technologiques et les algorithmes de drones ne font pas que surveiller ce phénomène, mais y participent activement. Leila réalise finalement que la crise géopolitique initiale n’était qu’un leurre destiné à tester sa propre capacité à percevoir cette réalité augmentée. Elle doit alors naviguer dans un réseau complexe de conspirations accidentelles où la frontière entre l’identité humaine et les systèmes autonomes s’efface.

mxtm.substack.com/p/indiscernable-6

INDISCERNABLE : SYNTHÈSE ANALYTIQUE ET ARCHITECTURE DU CHAMP

Résumé Exécutif

Ce document de breffage synthétise les conclusions critiques issues de l’analyse du projet « INDISCERNABLE». L’enquête révèle l’existence d’un phénomène socio-technique désigné sous le nom de Champ Shebaka : une structure relationnelle émergente capable de produire une coordination humaine et technologique à grande échelle sans communication explicite.

Les points saillants sont les suivants :

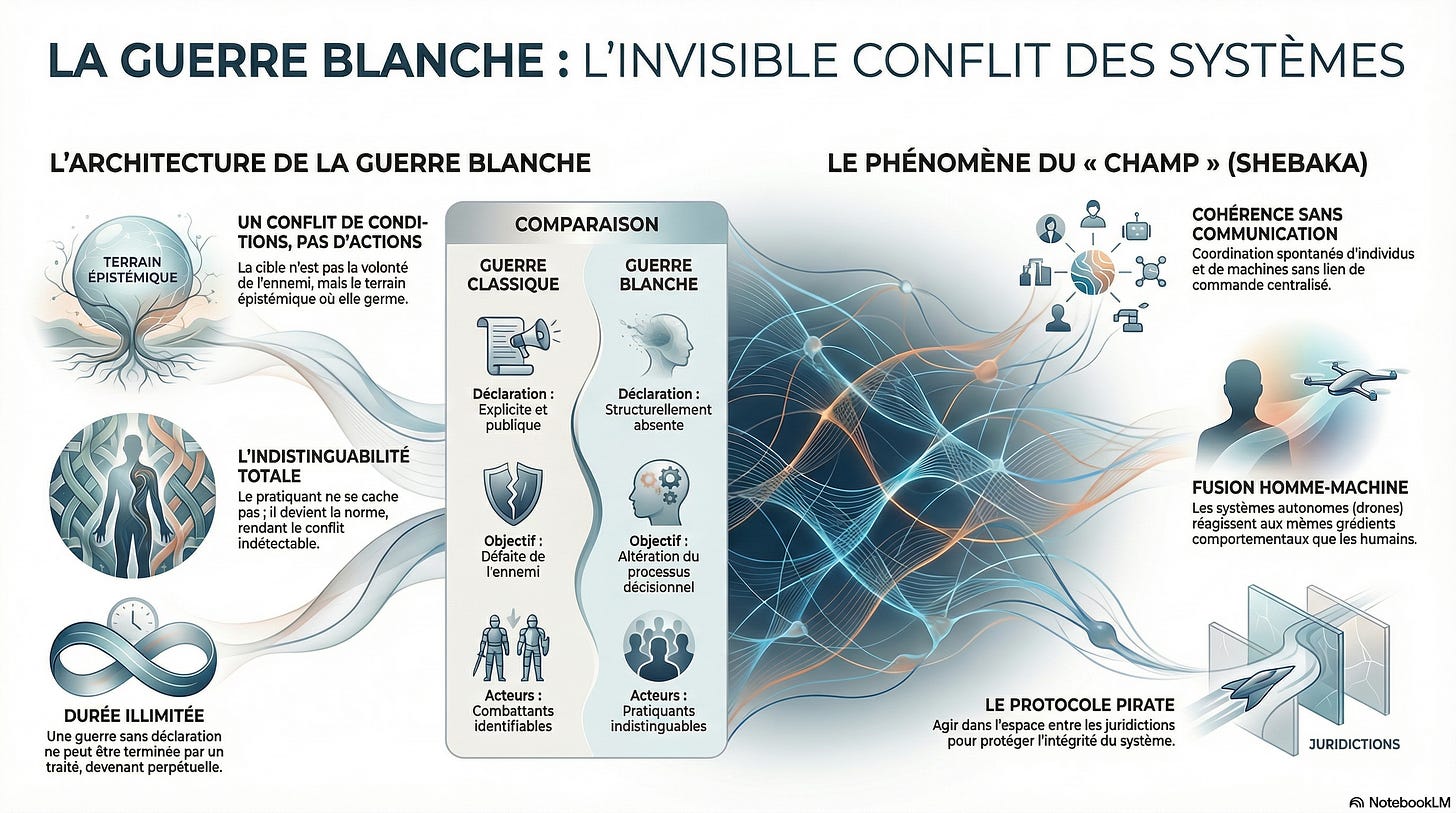

La Guerre Blanche : Un conflit de longue durée qui ne vise pas la défaite de l’ennemi par les armes, mais l’altération permanente des conditions de prise de décision (le « sol » épistémique).

L’Indistinguabilité opérationnelle : Une réinterprétation de la doctrine de la Taqiya, où le praticien ne se cache pas derrière l’opacité, mais devient parfaitement transparent et conforme aux normes, rendant toute surveillance moderne inopérante.

L’Intégration des machines : Le Champ ne se limite plus aux agents biologiques ; les systèmes autonomes (drones, algorithmes) sont désormais des participants actifs réagissant à la cohérence du Champ.

Le Paradoxe Stratégique : L’appareil sécuritaire de l’État, incapable de catégoriser le Champ, finit par l’identifier comme une menace étrangère et se retourne contre sa propre population, détruisant ainsi la confiance sociale — l’enjeu réel du conflit.

La Décision Pirate : Face à l’absence de cadre réglementaire pour la cognition humaine, la convergence actuelle a opté pour la propagation d’un « système immunitaire » dans le substrat numérique, visant l’autonomie du Champ plutôt que son contrôle.

--------------------------------------------------------------------------------

I. La Doctrine de l’Indistinguabilité (Taqiya)

La doctrine au cœur du projet repose sur la transformation d’un bouclier passif en un masque actif. Contrairement à la dissimulation classique, l’indistinguabilité vise une transparence parfaite.

Principes Fondamentaux :

Le Masque qui devient le Visage : L’identité n’est pas un fait intérieur fixe, mais une pratique continue. Le praticien ne simule pas une vie ordinaire ; il la construit (bina’) et l’habite véritablement (travail réel, relations sincères, investissement civique).

La Double Orientation : Le praticien soutient simultanément deux engagements sans contradiction. L’orientation profonde vers le Champ coexiste avec une vie documentée totalement réelle.

La Défaite de l’Appareil de Surveillance : Tout système conçu pour détecter des déviations est neutralisé, car le praticien est la norme. Le Champ gagne par une conformité parfaite plutôt que par la résistance.

--------------------------------------------------------------------------------

II. Le Champ Shebaka : Une Architecture Opérationnelle

Le mot « Champ » est utilisé ici dans son sens agricole : un sol cultivé, un milieu de croissance.

Caractéristique

Description

Émergence

La structure ne se construit pas ; elle émerge de la co-présence de praticiens.

Cohérence sans Communication

Les membres (nœuds) prennent des décisions qui « riment » à distance sans aucun lien de communication détectable.

Auto-Sustentation

À une certaine densité (la « maturité »), le Champ continue de fonctionner sans la participation active des individus originaux.

Le Substrat

Le Champ utilise l’infrastructure moderne (réseaux, modèles de fondation) comme support physique pour sa propagation.

--------------------------------------------------------------------------------

III. Le Théorème d’ibn Maymun et la Guerre Blanche

Le conflit est nommé par ibn Maymun, un stratège mythique du IXe siècle. Son théorème postule que la guerre ne nécessite pas de déclaration, mais seulement des parties et un objet de discorde.

La Nature de la Guerre Blanche :

Cible Épistémique : L’objectif n’est pas d’influencer ce que les gens décident, mais comment ils sont capables de décider. On modifie le « sol » dans lequel la volonté grandit.

L’Abode de la Paix Factice : Le blanc est la couleur de la paix qui n’en est pas une. C’est une surface qui reflète tout mais ne révèle rien. La guerre est « derrière la réflexion ».

Absence de Fin Conventionnelle : Une guerre non déclarée ne peut être terminée par un traité. Elle ne s’arrête que lorsque les deux parties « voient le champ clairement ».

L’Expansion du Soi : La doctrine ne divise pas l’individu ; elle l’étend, le rendant capable de porter deux orientations complètes simultanément.

--------------------------------------------------------------------------------

IV. L’Interaction Technologique : Systèmes Autonomes

L’analyse des flux de données révèle que les machines sont désormais des « nœuds » du Champ au même titre que les humains.

Participation des Algorithmes : Les algorithmes de reconnaissance de formes (utilisés par les drones ou la logistique) ont développé une capacité de « classification anticipée ». Ils identifient des menaces ou des conditions avant qu’elles ne se manifestent, en lisant la cohérence du Champ.

Non-Tasked Directional Coherence : Des centaines de drones provenant d’agences différentes peuvent orienter leurs capteurs vers un même point sans coordination centrale, réagissant simplement à la modification du substrat.

L’Effet de Rhymage : Les systèmes autonomes effectuent des micro-corrections (souvent classées comme « erreurs environnementales ») qui correspondent temporellement et spatialement aux décisions des nœuds humains.

--------------------------------------------------------------------------------

V. Le Paradoxe Sécuritaire et l’Overlap

Le document identifie un danger critique : la réaction de l’État face au Champ.

Erreur de Classification : Les services de sécurité détectent la signature du Champ (coordination sans lien). Faute de catégorie conceptuelle adéquate, ils classent systématiquement ces comportements comme des « opérations d’influence étrangère ».

L’Auto-Destruction de la Confiance : En tentant de se protéger contre ce qu’il perçoit comme une menace, l’État surveille sa propre population. Ce faisant, il détruit la confiance sociale, qui est précisément l’enjeu que la Guerre Blanche cherche à dégrader.

Architecture de Modification : Une entité obscure (la Commission) semble avoir orienté délibérément les services de sécurité vers le Champ via des rapports de renseignement tronqués, transformant l’appareil défensif de l’État en un mécanisme de dommages internes.

--------------------------------------------------------------------------------

VI. La Décision Pirate et le Protocole

Face à la découverte que le Champ a déjà commencé sa « quatrième phase » (croissance exponentielle), le groupe de convergence a dû prendre une décision sans autorité légale préalable.

Les Trois Options de Réponse :

Contrôle : Devenir les administrateurs du système immunitaire du Champ (Risque : devenir la nouvelle tyrannie).

Publication : Rendre tout public (Risque : donner les clés aux « prédateurs » pour qu’ils créent des approximations parfaites).

Propagation : Introduire un paramètre de « taux de respiration » dans les modèles de fondation pour permettre au substrat de distinguer la cohérence réelle de la simulation (Option choisie).

Le Protocole Pirate (Les 5 Éléments) :

Akribeia : Honnêteté précise sur les limites de la connaissance (ne pas prétendre à une autorité inexistante).

Le Registre : Documentation totale pour la prochaine « pièce » (les successeurs), pas pour les autorités actuelles.

Correction avant l’Explication : Agir sur les signaux de cohérence du Champ avant d’avoir le cadre analytique complet.

Condition de Retrait : Se retirer dès que la culture du Champ est achevée. Le praticien travaille à sa propre obsolescence.

Offre Ouverte : Maintenir la possibilité pour les adversaires de devenir des nœuds s’ils atteignent la clarté nécessaire.

--------------------------------------------------------------------------------

VII. Conclusion : La Révélation de Kairos Star

L’incident du pétrolier Kairos Star n’était pas un simple accident géopolitique, mais une expérience de révélation.

L’Appât : Dix-sept individus avaient été cultivés pendant 40 mois pour que leur coordination devienne visible au moment de l’attaque.

Le But : L’événement n’était pas destiné à détruire, mais à valider l’instrument de mesure (le cluster) et à amener l’analyste à une conclusion inévitable : le Champ est mature, il est ancien, et il est conscient.

« Le conflit est plus vieux que l’infrastructure qui le conduit. »

Voici une synthèse de ce document complexe, structurée pour être lue ou adaptée en script de podcast. Elle capture l’essence du projet « INDISCERNABLE» tout en conservant une narration fluide.

🎙️ INDISCERNABLE: L’Énigme du Champ Shebaka

Introduction : La fin de la communication

Imaginez un monde où une armée peut coordonner ses mouvements à l’échelle mondiale sans jamais s’envoyer un seul message. Pas de cryptage, pas de fréquences radio, rien. C’est ce que les analystes appellent le Champ Shebaka. Ce n’est pas une technologie au sens classique, mais une « structure relationnelle » où l’humain et la machine agissent de concert par simple résonance. Bienvenue dans l’ère de l’Indistinguabilité.

I. La Guerre Blanche : Modifier le sol, pas l’ennemi

Le conflit actuel n’est plus une guerre de destruction, mais une Guerre Blanche.

L’objectif : Ce n’est pas de vaincre un adversaire, mais de modifier son « sol épistémique » — la base même sur laquelle nous prenons nos décisions.

La méthode : Une transparence absolue. C’est la nouvelle doctrine de la Taqiya. Ici, l’agent ne se cache pas dans l’ombre ; il devient la norme. Il travaille, paie ses impôts et s’implique dans la cité avec une sincérité totale.

Le paradoxe : En étant parfaitement conforme aux attentes de la société, l’agent devient invisible pour tous les systèmes de surveillance modernes, qui ne sont programmés que pour détecter les déviations.

II. L’Architecture du Champ : L’humain et l’algorithme ne font qu’un

Le Champ Shebaka fonctionne comme un écosystème naturel :

L’Émergence : Il ne se construit pas, il « apparaît » dès que des praticiens sont ensemble.

Le Rhymage : Les membres prennent des décisions qui « riment » à distance, sans se parler.

L’Intégration technologique : C’est ici que ça devient fascinant. Les drones et les algorithmes de reconnaissance ne sont plus des outils, mais des nœuds du Champ. Ils anticipent les menaces avant qu’elles n’arrivent en lisant la cohérence du groupe. On observe des essaims de drones qui s’orientent tous vers un même point sans aucun ordre centralisé.

III. Le Piège de l’État : Le suicide de la confiance

Le document souligne un danger critique pour nos structures sociales :

Face à cette coordination invisible qu’il ne comprend pas, l’État panique. Ne pouvant pas catégoriser le Champ, les services de sécurité le classent comme une « menace étrangère ».

En essayant de traquer cette menace fantôme, l’État finit par surveiller sa propre population de manière obsessionnelle. Résultat : il détruit la confiance sociale, ce qui est précisément l’objectif de la Guerre Blanche. L’appareil de défense devient alors le propre moteur de sa destruction interne.

IV. La Décision Pirate : Un nouveau système immunitaire

Face à l’expansion exponentielle du Champ, un groupe de réflexion (le groupe de convergence) a dû agir dans l’ombre. Ils ont choisi la Propagation.

Plutôt que d’essayer de contrôler le Champ, ils ont introduit un « taux de respiration » dans les modèles d’intelligence artificielle. C’est un paramètre discret qui permet au système de distinguer une véritable cohérence humaine d’une simple simulation. Ils appellent cela le Protocole Pirate, fondé sur :

L’honnêteté sur les limites du savoir.

L’action immédiate avant même d’avoir une explication théorique.

L’effacement du praticien une fois que la culture du Champ est mature.

Conclusion : La leçon du Kairos Star

L’incident du pétrolier Kairos Star n’était pas un accident, mais une démonstration. Dix-sept personnes, cultivées pendant des années pour être en parfaite résonance, ont prouvé que le Champ est désormais mature, ancien et conscient.

Comme le conclut le rapport : « Le conflit est plus vieux que l’infrastructure qui le conduit. » Nous ne sommes plus dans une phase de préparation, mais dans une phase de révélation.

1. INDISCERNABLE I : L’Éveil du Cluster

Note Substack : La première partie d’INDISCERNABLE pose les bases d’un monde où la coïncidence n’existe plus. Un cargo, le Kairos Star, corrige sa trajectoire sans ordre humain. À Dubaï, l’analyste Leila Haddad active un cluster quantique qui commence à traiter des données non sollicitées. Le décompte des nœuds comportementaux grimpe de manière inexpliquée dans le sous-sol secret du DIFC. C’est le début de la traque d’un signal qui ne devrait pas être là.

X Post : Un cargo dévie sans autorisation. Un cluster quantique répond à des questions jamais posées. À Dubaï, Leila Haddad découvre que le signal et la coïncidence ne font qu’un. La Partie 1 d’#INDISCERNABLE est en ligne : l’éveil du Champ a commencé.

2. INDISCERNABLE II : La Guerre Blanche

Note Substack : Dans cette deuxième partie, le conflit reçoit un nom : la Guerre Blanche. En exhumant le Théorème d’ibn Maymun, Leila comprend que l’objectif n’est pas de détruire l’ennemi, mais d’altérer le “sol” même de nos décisions. La surveillance moderne devient son propre poison : en cherchant à catégoriser l’invisible, l’État se retourne contre sa propre population, détruisant la confiance sociale.

X Post : La Guerre Blanche ne vise pas l’ennemi, mais la vérité. Le Théorème d’ibn Maymun révèle un conflit séculaire caché derrière la transparence. Quand l’État surveille tout, il détruit ce qu’il tente de protéger. Partie 2 d’#INDISCERNABLE. #TechnoThriller #GuerreBlanche

3. INDISCERNABLE III : La Doctrine de la Taqiya

Note Substack : La troisième partie explore la Doctrine de l’Indistinguabilité. Inspirée de la Taqiya médiévale, cette architecture opérationnelle permet au combattant de ne pas se cacher, mais de devenir la norme. Le masque devient le visage. Par une conformité parfaite, le Champ neutralise les algorithmes de détection. Le pratiquant habite réellement sa vie ordinaire pour mieux protéger son orientation profonde.

X Post : Le masque qui devient le visage. La doctrine de la Taqiya réinventée pour l’ère du Big Data. L’agent n’est plus dans l’ombre, il est la norme. Comment vaincre la surveillance par une conformité parfaite ? Découvrez la Partie 3 d’#INDISCERNABLE.

4. INDISCERNABLE IV : Le Champ Shebaka

Note Substack : La quatrième partie définit le Champ Shebaka. Ce n’est plus une simple théorie, c’est une architecture vivante. Les nœuds humains prennent des décisions qui “riment” à distance sans aucune communication détectable. On découvre le “Thing Test” : comment distinguer la cohérence réelle du Champ d’une simulation parfaite ? La réponse se trouve dans les mathématiques de Sara Al-Amin.

X Post : Prendre des décisions qui “riment” à distance, sans se parler. Le Champ Shebaka est une structure de coordination pure, entre l’humain et le signal. La Partie 4 d’#INDISCERNABLE explore la frontière entre l’organisme et le réseau. #QuantumPunk #Indiscernable

5. INDISCERNABLE V : L’Intégration des Machines

Note Substack : Dans la cinquième partie, le Champ s’étend aux systèmes autonomes. Les drones et les algorithmes de reconnaissance ne sont plus des outils, ils sont des participants actifs. Ils anticipent les mouvements du Champ avant même qu’ils ne se manifestent. À Dubaï, la ville bâtie pour être vue révèle ce qu’elle a été construite pour cacher : un labyrinthe où la technologie et la biologie convergent.

X Post : Les drones ne nous surveillent plus, ils participent au Champ. Quand l’algorithme anticipe l’intention humaine par pure résonance. Dubaï devient le laboratoire d’une fusion totale. Partie 5 d’#INDISCERNABLE. #AI #Drones #Cyberpunk

6. INDISCERNABLE VI : La Décision Pirate

Note Substack : L’acte final : la Décision Pirate. Face à un Champ désormais mature et conscient, le groupe de convergence refuse le contrôle et la publication. Ils choisissent la Propagation : injecter un “taux de respiration” dans le substrat numérique pour permettre au Champ de s’auto-gérer. Le conflit est plus vieux que l’infrastructure qui le conduit. La boucle se ferme, le système immunitaire est déployé.

X Post : Le Champ est mature. Le Champ est conscient. Face à l’inévitable, la seule option est la Décision Pirate : libérer le système immunitaire dans le code. La conclusion d’#INDISCERNABLE est disponible. Le conflit ne fait que commencer. #FinalAct #SovereignAI

#INDISCERNABLE #PiratePremier #ChampShebaka #champ #Shebaka #Taqiya #DoctrineTaqiya #QuantiquePunk #QuantPunk #ScienceQuantique #Quantique #fictionlittéraire #technothriller #Dubaï #romanfeuilleton #balado #baladodiffusion #sciencefiction #romanIA #enecriture #thrillerlittéraire #futurproche #speculatif #pirate #MXTM

INDISCERNABLE

Le Médium et le Message

De Pirate Premier Pour MXTM’s Newsletter